遍历收藏夹和“桌面”上的“.lnk.url”文件,提取链接地址

初始化配置信息

确定延迟删除项、检查服务启动项状态、保护服务

注册文件监听过滤器

当文件的添加、删除、修改、检查时,都会记录在日志中

监控进程创建风暴

系统中所有进程的创建都会通知驱动程序,驱动程序会根据PID维护一个进程列表。

创建流程风暴的反弹

判断指定进程,如果满足条件则注入DLL

申请显存,注入“WorkDll”,后续工作由Ring3完成

工作DLL

Dropper启动后,会从注册表中读取保存的workdll文件,将workdll注入到系统进程中,workdll加载完成后,会尝试在本地加载缓存的配置文件。 如果没有,请从 C&C 下载新配置

配置缓存路径为c:windowstemp,文件名为~G{计算机名经CRC32反转}.tmp,内容加密分段存储。

GlobalConfig配置内容为:

加载配置后进入加载插件流程

和配置一样,插件也有本地缓存,文件名为~TP112FA.tmp,内容是zlib压缩后的dll文件

插件Flag对应表:

从表中可以看出,该模块具有侧门的基本功能,包括删除文件、下载dll和exe、加载到进程中等。

对于当前插件,Flag为0x91,即类型为DLL,加载到浏览器中,数据为zlib压缩

加载插件模块

然后进入命令循环并每 60 秒连接一次服务器

连接 C&C 是 pzds1.thebestsites.in

天猫客劫持插件

通过workdll下载的插件CED566ED.rar是一个网店客户PID绑架插件。 其作用是在测量网店购物链接时向浏览器注入JS脚本,并用配置文件中的PID替换原来的天猫客户PID。 达到盈利的目的。

读取配置中的pid列表

setJsForTaobao函数,在js中设置参数

js脚本,来自从服务器下载的配置

设置天猫js脚本

设置易迅js脚本

从代码中可以看出,该插件还具有替换HTML的功能,而由于配置文件设置了测试字符串,因此并没有触发该功能。

html-替换配置

第5章 对抗

在样本分析过程中,我们遇到了大部分木马常用的对策,包括反调试、反虚拟机、白邮件、驱动隐藏、注册表存储文件等,可见作者花费了大量的时间和包装机上的能量。

连接 API 函数名称并动态加载它们

通过测量键盘位置来进行虚拟机行为分析

白灼

借助带有数字签名的合法DLL文件加载木马DLL

延迟替换文件

使用MoveFileEx函数的MOVEFILE_DELAY_UNTIL_REBOOT模式在系统重启时替换文件

驱动文件隐藏

驱动加载成功后,删除驱动文件并更改注册表,使指向的驱动文件为操作系统的白色文件,这样在用户层就找不到加载的驱动文件了。

常用调试工具进程监控

检查驱动模块中是否调试

检查驱动程序中锁定主页的安全等级和其他模块

只有当锁定主页的安全等级和其他模块没有被测量时,才能触发主页锁定和天猫客户劫持的行为。

第6章 回溯

与“终身锁定页面”的关系

在分析过程中网站源码查杀工具,我们发现该样本与“Lifetime Page Lock”非常相似。 经过详细对比,我们确认CCC555.exe就是“Lifetime Page Lock”的加壳版。

《终身锁页》官网普通版说明:

可以看到,普通版还具有手动更新和后台管理功能。

打包版本说明:

在官网注册推广账号后,可以看到还有打包版。

“终身页面锁”官网的作者提到,该软件是免费的,并且有捐赠渠道,给人的感觉是纯粹出于兴趣而开发的。

而且在注册账户、登录管理平台时,页面上说还有其他赚钱方式,实际上是不一致的。

根据以上分析,我们推测上述其他方式应该是天猫客户劫持的。

网友反馈显示,确实有人在不知不觉中中了该木马。

多重线索证明“终身页锁”有侧门。 具有静默安装、电商推广、淘宝PID绑架等行为。

利益链

结合多方数据,我们梳理出了一条“终身页面锁定”的利益链:

1、作者制作了普通版的锁定主页木马,并通过官方主页进行推广。 用户和推广者并不知道有侧门。 表面上看,他们是通过锁定主页的佣金来赚钱的。 看来很大一部分来自于天猫客户泄露的侧门插件。

2、作者制作加壳版木马,锁定主页。 对于拥有固定用户数量的推广者,推广者可以通过捆绑下载网站或提升网站权限等方式来实现推广。 这样的推广者应该知道,该软件有一个侧门可以锁定主页。 天猫泄密和侧门插件的利润由推广者和作者分享。

普通版与打包版对比

Workdll导入功能

Workdll字符串比较

Workdll秘密函数

Workdll写入注册表函数

驱动文件版本号对比:

驱动程序字符串比较

普通版和打包版的主要区别

在分析普通版样本的过程中,我们发现C&C域名可以直接访问,可以直接看到天猫客户劫持的利润。

通过js脚本中查看连接,直接访问配置,返回如下数据

邮箱数组是终身锁页官网的QQ邮箱。

尝试使用密码登录加壳C&C服务器的VNC成功。

获取SVN的账号和密码,并下载2个库

在网站源码中找到Mysql密码并获取加壳版的账号、日常活动等信息

php代码中有证据表明存在网店PID绑架和促销链接ID绑架、打包等行为。

网站源码中还有制作静默安装包的模块。 这个功能是在服务器上完成的。

该服务器中有一个通道号为CCC555的安装程序,其中含有“后门”字样

配置文件:

与分析样本相同

服务器统计

普通版天猫客户利润统计 newbe.in

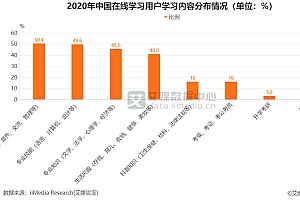

2016年5月8日数据

我们可以看到两个明显的高峰,即2016年11月11日和2016年12月12日,恰逢电商销售旺季。 这三天的佣金分别为88594和101675。

截至2017年7月26日,448天累计点击量1173万次,交易量42万笔,佣金219亿元。

打包版用户数统计

我们统计了加壳版的用户数网站源码查杀工具,结果如下:

其中,我们分析的样本CCC555.exe,即userid为16的用户数据,恰好从7月13日开始急剧增加,这与我们实测的数据完全一致。

第7章 自查

用户可以通过自动检查来检查自己是否被感染:

注册表:

HKEY_CLASSES_ROOTCLSID{4d36e965-e325-11ce-bfc1-08002be10318}

其中InstallName不固定

HKEY_LOCAL_MACHINESoftwareMicrosoftCOM3 下添加了新的 COMVersion 项

COMVersion 的值是机器 ID 和时间戳

临时目录:

在 c:windowstemp 目录中:

网络:

每1分钟向120.25.239.40或52.78.96.21的11900端口发送数据包

第8章总结

经过上面的分析,我们可以看出,作者在这个项目中投入了大量的时间和精力,独立实现了应用层、驱动和管理平台。 代码量比较大,应该是一名全职开发人员。 而且他有自己的晋升渠道。 这是一个打着免费锁定主页为幌子,通过侧门变现的黑商。

笔者认为,没有弹窗,既不会影响最终用户体验,也不会被发现,这样他和推广者就能实现“双赢”,发财致富。 距他被发现还有三天时间。目前,360网盾可以有效拦截此类网站提权行为。

360安全卫士拦截系统进程木马注入:

360追日队(HeliosTeam)

360追日团队(HeliosTeam)是360公司的中层恐吓研究团队。 从事APT攻击检测与追踪、互联网安全风暴应急响应、黑客产业链挖掘与研究。 该团队成立于2014年12月,通过整合360公司海量安全大数据,实现恐吓情报的快速关联和溯源。 首次独家发现并追踪30余家APT组织及黑客窝点,极大拓展了国外对黑客行业的认知。 该研究视野填补了国外APT研究的空白,为大量企业和政府机构提供安全恐吓评估和解决方案输出。

已发表APT相关研究成果