9月底,有研究人员曝光了WindowsXP源代码泄露()事件。 当时,BleepingComputer联系谷歌以确定泄露代码的真实性和合法性,但没有收到回复。 泄露的43G文件包括WindowsXP、Server2003、MSDOS3.30、MSDOS6.0、Windows2000、WindowsCE3、WindowsCE4、WindowsCE5、WindowsNT4等。

日本IT技术人员NTDEV(Twitter和YouTube同名账户)下载了上周泄露的代码,并成功从泄露的源代码中将Windows XP和Windows Server 2003的代码编译到系统中。

NTDEVYouTube 帐户:

NTDEV 脸书账号:

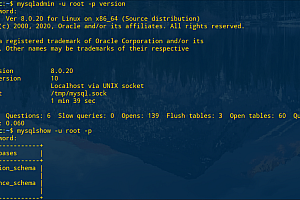

编译后的WindowsXP和Server2003代码PoC如下:

NTDEV表示,虽然泄露的XP代码并不完整,但仍然缺少许多组件,例如winlogon.exe。 可以轻松编译内核和资源管理器等特定文件。 研究人员还发现,许多为 XP 编译源代码的尝试与 Windows 零售版本相同。 这些真实的组件表明泄露的XP代码并未处于完全可用的状态,并且被盗的代码确实是真实的。

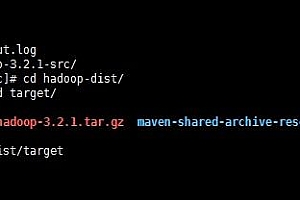

不仅是Windows XP代码泄露,NTDEV还将泄露的Windows Server 2003代码编译成可运行版本,并成功安装在虚拟机中什么叫编译源码,过程中需要替换一些文件,包括Winlogon、帮助文件、和驱动程序文件。 与XP代码相比什么叫编译源码,泄露的Server2003代码更加完整,但也缺少Winlogon代码。 NTDEV 推测可能的原因是包含激活过程的代码。

据悉,ZDNet 还与多名前任和前谷歌软件工程师合作,以确定泄露文件的有效性。