随着互联网技术的发展,网站和应用程序的安全问题越来越受到人们的关注。 恶意代码注入是一种常见的安全威胁。 攻击者将恶意代码注入用户输入中以执行远程代码以获取敏感信息或损坏系统。 为了提高安全性,我们可以使用PHP安全库来过滤和验证用户输入,以避免恶意代码注入。

PHP 安全库是一个开源 PHP 扩展,它提供了一组用于过滤和验证用户输入的函数。 下面我们将介绍几个常用的函数和示例代码:

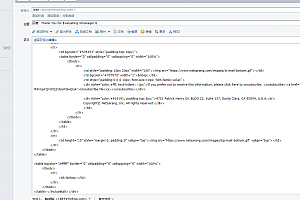

htmlspecialchars()函数:该函数将特殊字符转换为HTML实体,从而避免HTML注入攻击。

$userInput = "alert('XSS')";$securedInput = htmlspecialchars($userInput, ENT_QUOTES);echo $securedInput; // 输出: <script>alert('XSS')</script>

在前面的示例中,变量 $userInput 包含恶意脚本。 通过使用htmlspecialchars()函数,我们将特殊字符转换为实体<和>,从而避免了XSS攻击。

htmlentities() 函数:与 htmlspecialchars() 函数类似,该函数将特殊字符转换为 HTML 实体。 不同之处在于 htmlentities() 函数转换字符的所有实体。

$userInput = "alert('XSS')";$securedInput = htmlentities($userInput, ENT_QUOTES);echo $securedInput; // 输出: <script>alert('XSS')</script>

在前面的例子中html实体转换,我们将$userInput中的特殊字符转换为实体<和>,并将字符'转换为',从而避免了XSS攻击。

mysqli_real_escape_string()函数:该函数用于在数据库查询中对特殊字符进行通配html实体转换,以避免SQL注入攻击。

$mysqli = new mysqli("localhost", "username", "password", "database");$userInput = "admin'; DROP TABLE users;";$securedInput = mysqli_real_escape_string($mysqli, $userInput);$sql = "SELECT * FROM users WHERE username = '$securedInput'";$result = $mysqli->query($sql);

在前面的示例中,变量 $userInput 包含恶意查询语句。 通过使用 mysqli_real_escape_string() 函数,我们“转义”特殊字符以避免 SQL 注入攻击。

利用PHP安全库提供的功能,我们可以对用户输入进行过滤和验证,防止恶意代码注入攻击。 但需要注意的是,仅仅依靠PHP安全库并不能完全保证系统的安全,仍然需要结合其他安全措施来提高系统的整体安全性。